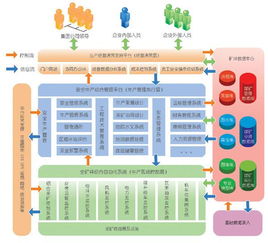

信息安全管理模型及其核心技术服务解析

信息安全管理是确保组织信息资产机密性、完整性和可用性的关键。为实现这一目标,业界发展出了多种成熟的安全模型,并依托一系列核心技术服务来支撑这些模型的落地。以下将系统梳理主流的信息安全管理模型及其对应的技术服务。

一、 经典信息安全管理模型

- PDR与P2DR模型:

- PDR:Protection(防护)、Detection(检测)、Response(响应)的闭环模型。强调安全是一个动态过程。

- P2DR:在PDR基础上增加了Policy(安全策略),成为模型的中心,指导所有安全活动。它是动态安全理论的代表。

- 信息安全三元组(CIA Triad):

- 这是信息安全的基石模型,强调三个核心目标:

- 机密性 (Confidentiality):防止信息泄露给未授权实体。

- 完整性 (Integrity):防止信息被未授权篡改或破坏。

- 可用性 (Availability):确保授权用户能及时可靠地访问信息。

- 后续在此基础上有扩展,增加了如真实性、可问责性等属性。

- PPDRR模型:

- 一个更全面的生命周期模型,包含:预警(Prediction)、防护(Protection)、检测(Detection)、响应(Response)、恢复(Recovery)。它涵盖了事前、事中、事后的全过程。

- 信息安全治理与管理框架:

- ISO/IEC 27000系列:国际公认的信息安全管理体系(ISMS)标准族,提供了一套系统化的建立、实施、运行、监控、评审、维护和改进信息安全的管理方法。

- NIST Cybersecurity Framework (CSF):由美国国家标准与技术研究院提出,包含识别(Identify)、防护(Protect)、检测(Detect)、响应(Respond)、恢复(Recover)五大核心功能,广泛应用于风险管理和安全能力提升。

- 信息安全管理成熟度模型:如CMMI for Development中的安全实践域,用于评估和改进组织安全流程的成熟度。

二、 支撑模型落地的核心技术服务

上述管理模型的实现,严重依赖于具体的技术服务。这些服务可归纳为以下几个层面:

- 防护类技术服务:

- 访问控制:包括身份认证(如多因素认证MFA)、授权管理(如RBAC角色权限控制)、以及物理访问控制。

- 加密技术:提供数据存储和传输的机密性与完整性保障,包括对称/非对称加密、SSL/TLS协议、磁盘加密等。

- 网络安全防护:

- 防火墙:网络边界访问控制。

- 入侵防御系统(IPS):实时阻断攻击。

- Web应用防火墙(WAF):专门防护Web应用层攻击。

- 虚拟专用网络(VPN):保障远程通信安全。

- 终端安全:防病毒、主机入侵检测/防御(HIDS/HIPS)、终端数据防泄露(DLP)。

- 安全开发与配置管理:在系统开发生命周期(SDLC)中融入安全(DevSecOps),确保系统默认安全配置。

- 检测与监控类技术服务:

- 安全信息与事件管理(SIEM):集中收集、关联分析各类日志和事件,实现威胁可视化与告警。

- 入侵检测系统(IDS):监控网络或主机中是否存在攻击行为。

- 漏洞扫描与管理:定期自动扫描系统、网络、应用漏洞,并进行全生命周期管理。

- 威胁情报服务:获取外部最新的威胁信息,用于增强检测和预警能力。

- 用户与实体行为分析(UEBA):利用大数据分析识别内部异常和潜在威胁。

- 响应与恢复类技术服务:

- 安全编排、自动化与响应(SOAR):将安全流程自动化,提升事件响应速度和效率。

- 事件响应服务:包括预案制定、团队组建、取证分析、遏制根除等专业服务。

- 备份与容灾:确保数据可恢复和业务连续性,包括定期备份、异地容灾、快速恢复演练等。

- 治理、风险与合规(GRC)类技术服务:

- 风险评估与管理平台:系统化地识别、分析、评价和处理信息安全风险。

- 合规性管理工具:自动化检查系统配置是否符合ISO 27001、等级保护、GDPR等内外部合规要求。

- 安全意识培训平台:对员工进行持续的安全意识教育和钓鱼模拟测试,这是解决“人”这一关键因素的核心服务。

###

信息安全管理模型(如P2DR、ISO27001、NIST CSF)为组织提供了宏观的战略框架和管理哲学,指明了“要做什么”和“如何管理”。而具体的技术服务(如防火墙、SIEM、加密、漏洞扫描等)则是实现模型目标的“武器”和“工具”,解决了“用什么做”的问题。一个有效的信息安全体系,必须是先进管理模型与扎实技术服务的有机结合,两者相辅相成,缺一不可。组织需根据自身业务特点、风险状况和资源,选择合适的模型组合并部署相应的技术服务,才能构建起动态、主动、纵深的安全防御能力。

如若转载,请注明出处:http://www.maihekejixcx.com/product/69.html

更新时间:2026-04-10 04:49:00